Scheibenwelt

Aktives Mitglied

Thread Starter

- Dabei seit

- 02.08.2006

- Beiträge

- 1.566

- Reaktionspunkte

- 153

Hi!

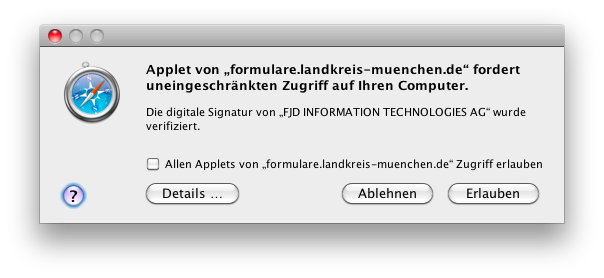

Das mit dem Bundes-/Bayern-Trojaner ist jetzt nicht ganz ernst gemeint, aber ich habe neulich beim ausfüllen des Online-Kindergeld-Formulars folgende Meldung bekommen:

Uneingeschränkter Zugriff? Das ist doch wohl etwas drastisch, oder? Was haltet ihr davon?

Ich habe dann erstmal auf ablehnen gedrückt und das PDF-Formular runtergeladen.

Das mit dem Bundes-/Bayern-Trojaner ist jetzt nicht ganz ernst gemeint, aber ich habe neulich beim ausfüllen des Online-Kindergeld-Formulars folgende Meldung bekommen:

Uneingeschränkter Zugriff? Das ist doch wohl etwas drastisch, oder? Was haltet ihr davon?

Ich habe dann erstmal auf ablehnen gedrückt und das PDF-Formular runtergeladen.